Niezależnie od wielkości banku spółdzielczego dużym problemem jest wypełnienie obowiązku nadzoru nad uprzywilejowanym dostępem. Brakuje precyzyjnie opisanych zasad nadzoru dotyczących:

- nadawania uprawnień

- cofania uprawnień

- zawieszania uprawnień

- rozliczania uprawnień do dostępów uprzywilejowanych

- monitorowania uprawnień uprzywilejowanych

- audytu działań osób posiadających dostęp uprzywilejowany

- audytu prób nieautoryzowanego łamania dostępów

- rozliczania z przydzielonych dostępów uprzywilejowanych

opracowania procedur zgodnie z zaleceniami nadzoru.

| Niewłaściwe wykorzystanie czy niewłaściwa ochrona uprzywilejowanego dostępu może skutkować: utratą dostępu, kradzieżą danych wrażliwych, fałszowaniem danych, przejęciem dostępów administracyjnych do infrastruktury IT utratą wizerunku UŻYTKOWNICY DOSTĘPÓW UPRZYWILEJOWANYCH MUSZĄ ZACHOWAĆ SZCZEGÓLNĄ STARANNOŚĆ W ZAKRESIE POUFNOŚCI DANYCH DOSTĘPOWYCH |

Jednym ze sposobów monitorowania i nadzorowania jest zaimplementowanie do infrastruktury banku technologii DLP DATA LOSS PREVENTION.

https://premiumbank.zadbajobezpieczenstwo.pl/dlp-ochrona-danych-przed-kradzieza-lub-wyciekiem-servus-comp/

Dostępy uprzywilejowane są powiązane z funkcjami nadzorczymi:

- nadzór administracyjny nad systemami informatycznymi

- nadzór administracyjny nad bazami danych

- administrowanie sprzętem informatycznym

- nadzór administracyjny nad strefami dostępu

Dostęp uprzywilejowany musi mieć swojego świadomego właściciela. Właściciele tych kont muszą zachować szczególną staranność, aby nie utracić nadanych dostępów. Infrastruktura rozproszona dotycząca oddziałów, filii, punktów kasowych nie ułatwia zadania. Im większa rozproszona infrastruktura, tym większe obowiązki spoczywają nad właścicielami dostępów w zakresie zachowania ich bezpieczeństwa, kontroli i rozliczalności przydzielonych uprawnień.

| UWAGA: UKNF zaleca w bankach spółdzielczych wprowadzenie pełnego monitorowania polityk uprzywilejowanego dostępu monitorowania. |

Zasady:

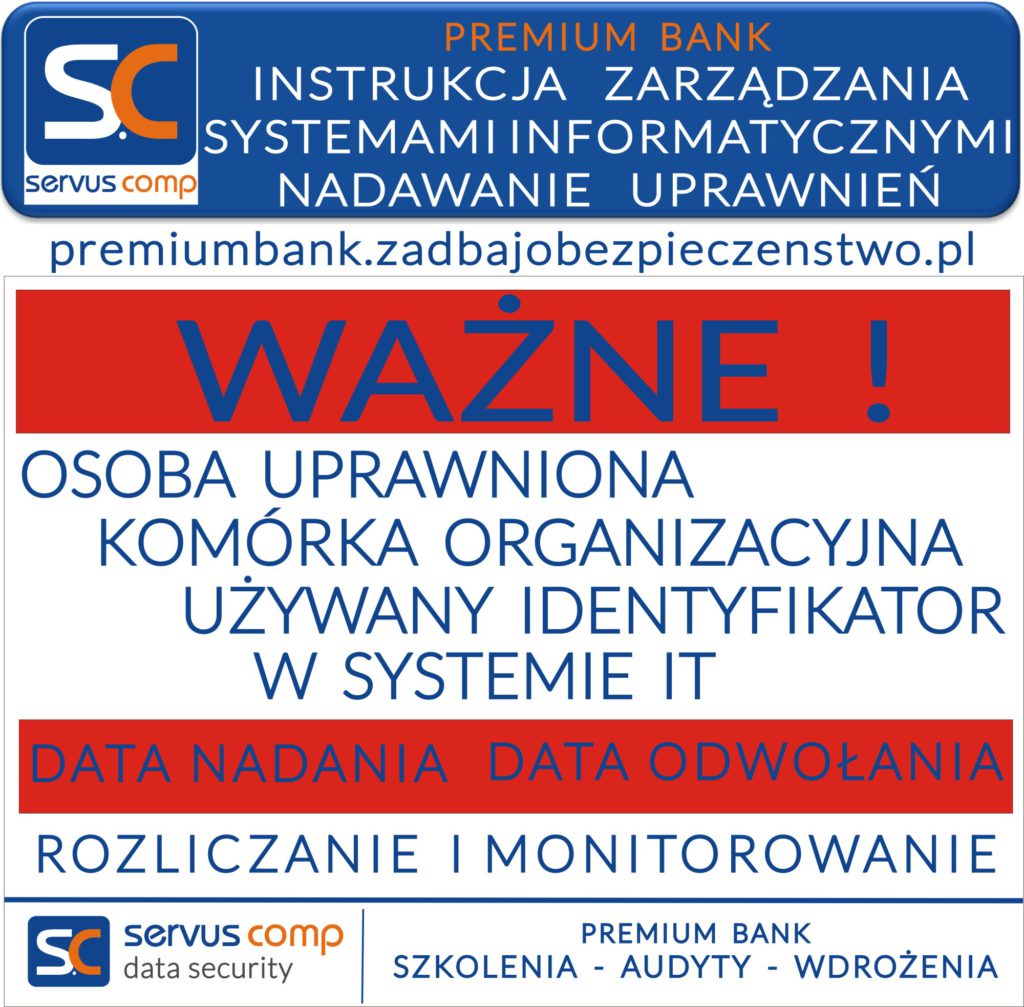

- Nadawanie użytkownikom uprawnień w systemach informatycznych odbywa się według zasady niezbędnych potrzeb do wykonywania zadań na powierzonym stanowisku.

- Bank ogranicza użytkownikom dostęp do funkcji pozwalających na samodzielne zwiększenie własnych uprawnień. W sytuacjach, gdy powyższa zasada nie może być przestrzegana (np. w przypadku administratorów systemów informatycznych) zapewnia się monitorowanie działań tych osób poprzez rejestrowanie ich działań przez system.

- Decyzję w sprawie nadania użytkownikom dostępu uprzywilejowanego podejmuje Zarząd na podstawie wniosku ASI.

- W przypadku nadawania uprawnień administracyjnych, należy wprowadzić pracownika do „Ewidencji użytkowników uprzywilejowanych”.

- Za prowadzenie i aktualizację „Ewidencji użytkowników uprzywilejowanych” odpowiada ASI.

- Działania użytkowników uprzywilejowanych są poddawane kontroli przez Inspektora Danych Osobowych.

Wzór Ewidencji Użytkowników Uprzywilejowanych mogą Państwo uzyskać kontaktując się bezpośrednio z naszymi ekspertami. Każdy bank wymaga zastosowania innej techniki wdrożenia takiej procedury i jest to związane z jego polityką wewnętrznego zarządzania.

Jednym ze sposobów nadzoru nad nieautoryzowanym dostępem do baz danych jest wdrożenie w infrastrukturze informatycznej banku protokołu 802.1x:

|  |  |

W razie pytań i wątpliwości zapraszamy Państwa do kontaktu.

Zachęcamy do zapoznania się z wcześniejszymi wpisami na naszym blogu:

https://premiumbank.zadbajobezpieczenstwo.pl/blog/

Zapraszamy do kontaktu. Chętnie odpowiemy na każde pytanie.

Dodaj komentarz

Musisz się zalogować, aby móc dodać komentarz.