Kontrole zewnętrzne prowadzone przez SSOZ i KNF coraz częściej koncentrują się na dokumentacji bezpieczeństwa ICT. Brak formalnych polityk, rejestrów i procedur może skutkować zaleceniami naprawczymi, a nawet sankcjami.

Dlatego dziś odpowiadamy na kluczowe pytania:

Jakie dokumenty powinien posiadać bank zgodnie z DORA, RTS i wymaganiami krajowymi?

Co najczęściej kwestionują audytorzy podczas kontroli?

Jak powinny wyglądać przykładowe standardy, takie jak „Bezpieczna Poczta” czy „Bezpieczny Internet”?

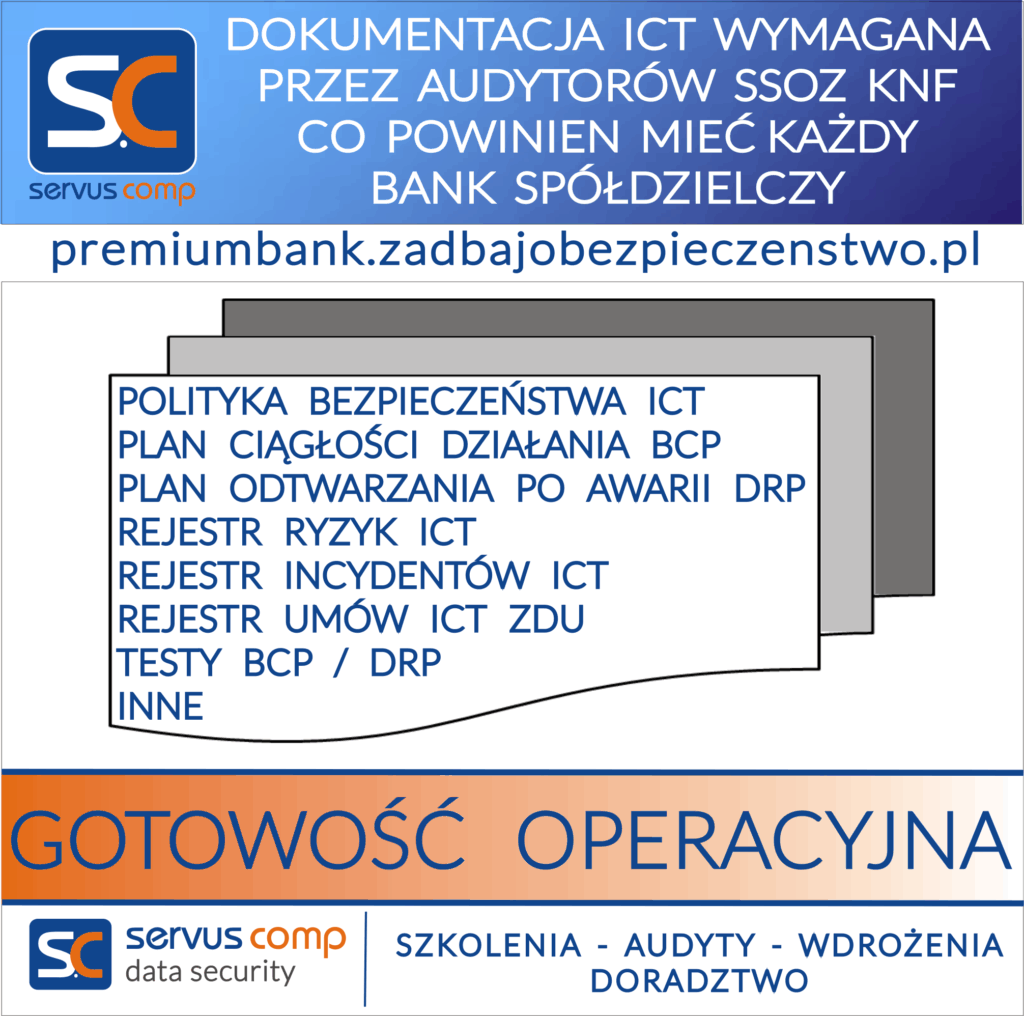

Jakie dokumenty musi posiadać bank spółdzielczy?

Kluczowe dokumenty wymagane przez SSOZ, KNF i zgodne z DORA:

Polityka Bezpieczeństwa ICT – główny dokument opisujący strukturę zarządzania bezpieczeństwem, zakres obowiązków, kontrolę dostępu, aktualizacje, logowanie, backupy.

Plan Ciągłości Działania (BCP) – dokument opisujący procedury działania w przypadku przerwy funkcjonowania kluczowych systemów.

Plan Odtwarzania po Awarii (DRP) – techniczny dokument dotyczący sposobu przywracania systemów i danych.

Rejestr Ryzyk ICT – identyfikacja zagrożeń, ocena ryzyka, przypisanie właścicieli i kontroli.

Rejestr Incydentów ICT – zgłaszanie, analiza i dokumentowanie incydentów zgodnie z RODO i DORA.

Rejestr Umów ICT / Outsourcingu – z uwzględnieniem SLA, lokalizacji danych, procedur exit.

Zasady nadawania i odbierania uprawnień – np. formularze, polityki dostępów, procedury kontrolne.

Testy BCP/DRP z raportami – dowody przeprowadzonych testów wraz z rekomendacjami.

Te dokumenty powinny być spójne, aktualne i zatwierdzone przez zarząd banku.

Co najczęściej jest kwestionowane podczas audytów?

Audytorzy z SSOZ, KNF lub instytucji zrzeszających (np. BPS, SGB) najczęściej zwracają uwagę na:

brak formalnych zatwierdzeń dokumentów przez zarząd,

nieaktualne polityki lub procedury (brak daty przeglądu, niezgodność z aktualnym stanem technicznym),

brak dowodów przeprowadzenia testów BCP i DRP,

rejestr incydentów prowadzony „na papierze” lub niespójny z realnymi zdarzeniami,

nieokreślone parametry RTO i RPO w dokumentach ciągłości działania,

brak śladów szkolenia pracowników z zakresu polityk ICT.

Wskazówka: Audytorzy oczekują, że dokumentacja ICT będzie dostępna elektronicznie, spójna i zgodna z przyjętym modelem zarządzania ryzykiem.

Przykładowe dokumenty: „Standard Bezpiecznej Poczty” i „Standard Bezpiecznego Internetu”

Standard Bezpiecznej Poczty

Dokument ten określa zasady korzystania z poczty elektronicznej przez pracowników banku, w tym:

wymagania dot. MFA i haseł,

obowiązek szyfrowania wiadomości z danymi wrażliwymi,

dopuszczalne formaty załączników i blokowane typy plików,

ograniczenia dotyczące wysyłania danych klientów,

reakcję na próby phishingu lub podejrzane wiadomości,

politykę przechowywania i archiwizacji poczty.

Standard Bezpiecznego Internetu

Ten dokument definiuje bezpieczne korzystanie z zasobów internetowych w środowisku bankowym:

lista dozwolonych i zablokowanych witryn (white/blacklist),

korzystanie z proxy i filtrowania DNS,

zakaz instalowania rozszerzeń do przeglądarek bez zgody IT,

wyłączenie dostępu do poczty prywatnej z komputerów służbowych,

logowanie i monitoring aktywności sieciowej,

okresowe przeglądy polityki.

Oba dokumenty mogą być dołączone jako załączniki do Polityki Bezpieczeństwa ICT lub funkcjonować jako osobne standardy techniczne.

Jak się przygotować? 3 kroki przed audytem

Weryfikuj kompletność dokumentacji – utwórz checklistę wymaganych dokumentów ICT.

Zaktualizuj, podpisz i udostępnij – polityki muszą być aktualne, formalnie zatwierdzone i dostępne.

Przeprowadź wewnętrzny przegląd gotowości – sprawdź, czy jesteś w stanie udokumentować każdą decyzję, zmianę i test.

Dobrą praktyką jest również stworzenie cyfrowego repozytorium dokumentów, np. w SharePoint lub innym zaszyfrowanym zasobie dostępnych tylko dla zarządu i inspektora bezpieczeństwa.

Potrzebujesz wsparcia? Przygotujemy Twoją dokumentację ICT!

Zespół Servus Comp Kraków oferuje bankom spółdzielczym:

audyt posiadanej dokumentacji ICT,

wsparcie w opracowaniu brakujących dokumentów zgodnych z DORA, KNF, EBA, SSOZ,

przygotowanie do kontroli lub wsparcie podczas audytu.

Skontaktuj się z nami – zyskaj pełną zgodność i spokój podczas kolejnej kontroli.

Zapraszamy Państwa do zapoznania się z naszą ofertą:

PLATFORMA KRÓTKICH SZKOLEŃ – kompleksowe wsparcie dla banków spółdzielczych zgodne z wytycznymi DORA i RTS

https://premiumbank.zadbajobezpieczenstwo.pl/platforma-krotkich-szkolen-kompleksowe-wsparcie-dla-bankow-spoldzielczych-zgodne-z-wytycznymi-dora-i-rts/

AUDYT ZGODNOŚCI Z DORA JAK UZYSKAĆ PEŁNY OBRAZ BEZPIECZEŃSTWA ICT BANKU SPÓŁDZIELCZEGO

ANALIZA UMÓW OUTSOURCINGOWYCH WAŻNY ELEMENT CYBERBEZPIECZEŃSTWA W ŚRODOWISKU ICT BANKU SPÓŁDZIELCZEGO

NOWA ERA AUDYTÓW BEZPIECZEŃSTWA INFORMACJI W BANKACH SPÓŁDZIELCZYCH: DLACZEGO WARTO DZIAŁAĆ JUŻ TERAZ?

https://premiumbank.zadbajobezpieczenstwo.pl

Zapraszamy do kontaktu. Chętnie odpowiemy na każde pytanie.

Dodaj komentarz

Musisz się zalogować, aby móc dodać komentarz.